Ten styczniowy dzień niczym nie różnił się od poprzedniego. Większość ludzi nawet nie zdawała sobie sprawy z tego co się stało. Harmonogram dnia był doskonale znany: praca, potem dom oraz dobry obiad, a u niektórych może i trochę gorszy. To bez znaczenia. To co ważne to fakt, że na początku roku cyberprzestępcy włamali się do kilkuset tysięcy witryn wykorzystujących WordPressa. Był to jeden z najlepiej przygotowanych ataków hakerskich w historii.

Internetowa rewolucja

Co trzecia strona na świecie pracuje w oparciu o WordPressa. Jest to system zarządzania treścią zaprojektowany przede wszystkim do obsługi blogów. Udostępniony bezpłatnie nieco ponad piętnaście lat temu szybko zyskał popularność. Jednak internetowa rewolucja równie gwałtownie zaczęła zjadać własne dzieci. Już w połowie 2007 roku Stefan Esser, jeden z największych specjalistów w kwestii języka PHP na świecie, przestrzegał przed masowym wykorzystywaniem WordPressa. System miał poważne luki w zakresie bezpieczeństwa. Napisanie skutecznego kodu łatającego dziury typu - SQL Injection było niemal niemożliwe.

WordPress pod ostrzałem

W tym samym roku blogi poświęcone optymalizacji pod kątem SEO oraz AdSense zostały zaatakowane przy użyciu tak zwanego "exploita" WordPress. Błyskawicznie wydany poradnik prosił użytkowników o natychmiastowe zaktualizowanie system w celu zlikwidowania luk związanych z bezpieczeństwem witryn. Te działania wystarczyły jednak tylko na chwilę. Sześć lat później doszło do kolejnych ataków. Tym razem dotyczyły one części popularnych WordPressowych wtyczek. Na dziesięć z nich typu e-commerce, aż siedem było zagrożonych. Aby ogólnoświatowa dominacja WordPressa i tym razem nie została zachwiana, pospiesznie wprowadzono kolejne aktualizacje.

To było do przewidzenia

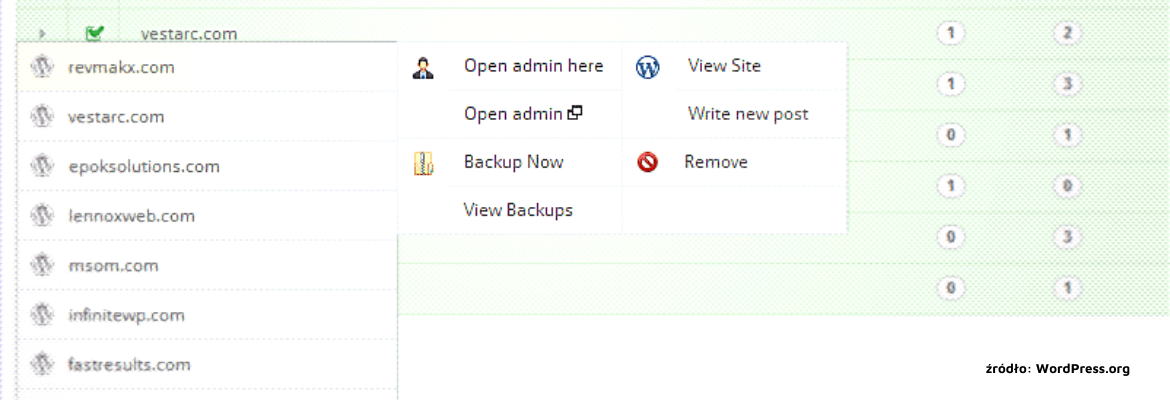

Tak jak wirusolodzy spodziewali się koronawirusa, tak każdy zorientowany w branży informatycznej specjalista wiedział, że prędzej czy później taki dzień jak ten ze stycznia 2020 roku w historii WordPressa będzie mieć kiedyś miejsce. Cyberprzestępcy wykorzystali kolejną dziurę w zabezpieczeniach, umożliwiających dostęp do strony i serwera. Luka dotyczyła dodatków InfiniteWP Client oraz WP Time Capsule. Błąd logiczny systemu sprawił, że hasło stało się niepotrzebne. Wystarczyło znać login użytkownika. W tym czasie z pluginów na całym świecie korzystało ponad trzysta tysięcy witryn.

A może jednak SKY CMS ?

Aż przez 9 dni osoby odpowiedzialne za system zwlekały z poinformowaniem świata o sytuacji jaka miała miejsce. Sami zorientowali się o błędzie 7 stycznia. Następnego dnia udostępnili poprawione wersje pluginów. Do dzisiaj nikt nie jest w stanie powiedzieć, ile danych wpadło w niepowołane ręce. Jako Virtual Services staramy się na bieżąco monitorować sytuację i szybko reagować na tego typu informacje. Dlatego oprócz stron w WordPressie, tworzymy witryny oparte o naszym własny system zarządzania treścią na stronie - SKY CMS. Stale unowocześniany, gwarantuje pełne bezpieczeństwo stronie i wszystkim danym na niej zawartych.